Angezeigte Informationen

Code Signing-Zertifikate verbessern die UX und Akzeptanz von Software-Anwendungen und Applikationen, da sie deren Herkunft und Echtheit validieren. Sie garantieren Usern eine sichere Installation von Programmcodes.

Wie funktioniert Code Signing?

Public-Key-Infrastruktur

Digitale Signaturen authentifizieren Code mithilfe einer Public-Key-Verschlüsselung. Der Code wird anhand eines kryptografischen Schlüsselpaars – einem Public Key und einem Private Key – authentifiziert. Code Signing-Zertifikate verwenden dazu einen kryptografischen Hash, um die Integrität des Codes zu gewährleisten.

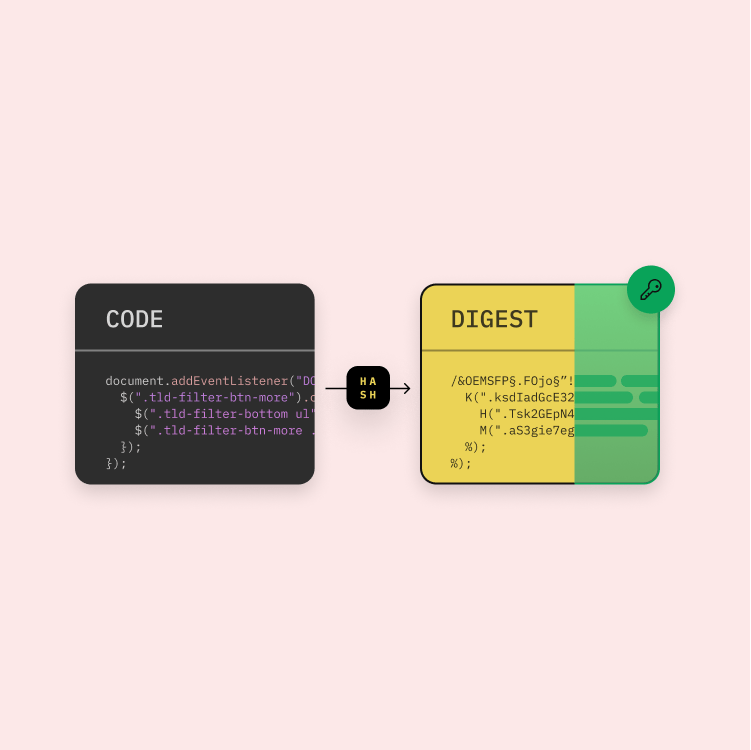

Hash-Funktion und Private Key

Für die digitale Signatur muss der Code gehasht werden. Der Hash ist eine kryptografische Darstellung der Datei, die nur mit der unveränderten Datei und dem Hash-Algorithmus, der zur Erstellung verwendet wurde, reproduziert werden kann. Die Ausgabe – der sogenannte Digest – wird dann mit einem Private Key verschlüsselt.

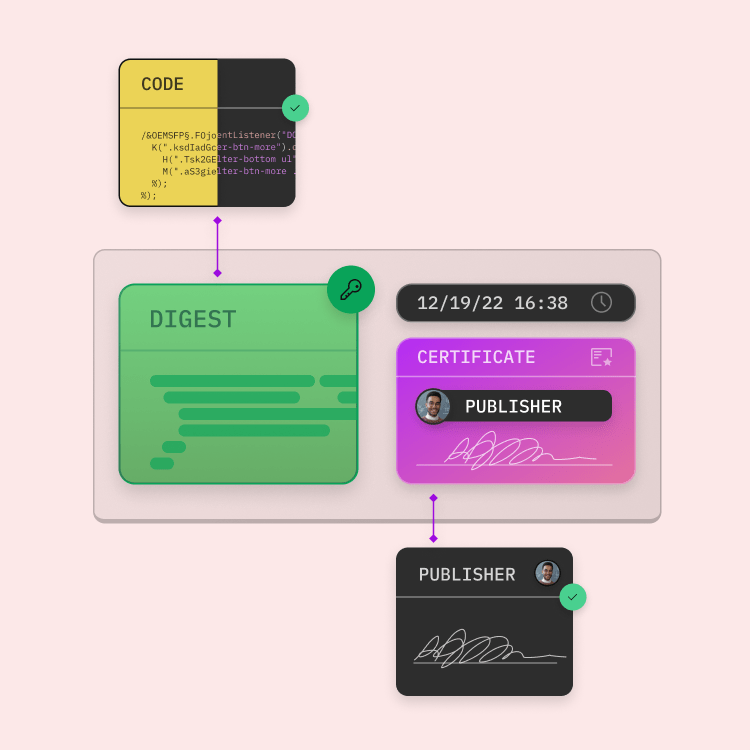

Code – Signatur – Zertifikat

Der Digest und das Code Signing-Zertifikat werden anschließend zu einem digitalen Signaturblock kombiniert und ggf. mit einem Timestamp versehen. Durch das Code Signing-Zertifikat wird die Identität des Unternehmens und die Zertifizierungsstelle an einen Public Key gebunden, der stets abrufbar und vergleichbar ist.

Entschlüsselung der digitalen Signatur

Bei der Ausführung des signierten Codes wird die Echtheit des digitalen Signaturblocks geprüft. Sobald diese bestätigt ist, wird der Digest mit dem Public Key entschlüsselt. Die Hash-Funktion wird dann auf den Code der Software angewendet und der Digest mit dem des Herstellers abgeglichen. Stimmen beide überein, gilt die Anwendung als verifiziert und sicher zu installieren.

Warum Sie Code Signing-Zertifikate nutzen sollten.

Zwei Trends erhöhen die Nachfrage nach Code Signing-Zertifikaten: Immer mehr Software drängt auf den Markt, während sich gleichzeitig Malware immer stärker verbreitet. Suchen Software-Unternehmen nach einer Möglichkeit, die Integrität ihrer Produkte zu gewährleisten, sind Code Signing-Zertifikate eine ausgezeichnete Wahl: Sie schützen die Software und geben Usern Anwendungssicherheit.

Mehr Code Integrity. Mit Code Signing-Zertifikaten.

DigiCert Code Signing (OV)

Das DigiCert Code Signing-Zertifikat ermöglicht es, Softwarecode, ein Skript und Inhalte zu signieren, um die Identität eines Entwicklers zu authentifizieren.

GlobalSign Code Signing

Mit einem GlobalSign Code Signing Zertifikat digital signierte Anwendungen weisen den Herausgeber klar aus und erhöhen Vertrauen auf Seiten der User.

Wie unterscheiden sich Code Signing-Zertifikatstypen?

| Features | Code Signing (OV) | Code Signing (EV) |

|---|---|---|

|

|

Name des Unternehmens |

Name des Unternehmens |

|

Digitale Signatur für unbegrenzt viele Anwendungen |

|

|

|

Kompatibel mit gängigen Plattformen |

|

|

|

Sofortige Zuverlässigkeit bei Microsoft SmartScreens |

|

|

|

Beseitigt Warnmeldungen mit "Unbekannter Herausgeber" |

|

|

|

Signatur bleibt mit Timestamp-Nutzung gültig |

Timestamp verfügbar |

Timestamp verfügbar |

Code Signing-Zertifikate kaufen & verwalten.

In AutoDNS erwartet Sie eine Auswahl an Code Signing-Zertifikaten, von führenden Providern und für viele Anwendungen. Nutzen Sie die Domain- und Zertifikats-Plattform für die Verwaltung all Ihrer Zertifikate.

- TLS/SSL-, S/MIME-Zertifikate, VMCs

- Zertifikat-Wizard und CSR-Generator

- Vorteile durch Multi-year-Plans

- API zur einfachen Implementierung

Nutzen Sie alle Vorteile unseres SSL-Reseller-Programms.

Sie sind SSL-Reseller oder wollen es werden? Oder brauchen Sie als Agentur für Kunden- und Web-Projekte häufiger SSL- oder S/MIME-Zertifikate?

Nutzen Sie die Chance und profitieren Sie von unserem SSL-Reseller-Programm. Wir bieten Ihnen hervorragende B2B-Konditionen und eine SSL-Management-Plattform mit API-Integrationen.

Unser Partner Success Manager Team erarbeitet gerne gemeinsam mit Ihnen eine individuelle Reselling-Strategie und Pläne.

FAQ.

Code Signing schützt Unternehmen und User gleichermaßen vor Schäden durch Software-Manipulationen bei ausführbaren Dateien. Das zugrundeliegende Verfahren basiert auf der sogenannten Public-Key-Infrastruktur (PKI), die auch bei S/MIME- oder TLS/SSL-Zertifikaten zum Einsatz kommt. Es ermöglicht Usern die Authentizität und Echtheit vor der Installation einer Software zu überprüfen. So sorgen Code Signing-Zertifikate für Anwendungssicherheit.

Mithilfe der digitalen Signatur können User die Echtheit einer Software prüfen und abwägen, ob sie eine Software oder Datei ausführen wolle. Generell sollten User unsigniertem Code und Anwendungen kein Vertrauen schenken. Wurde der Code der Anwendung durch Dritte manipuliert, kann niemand für Schäden oder Anwendungsfehler zur Rechenschaft gezogen werden.

Code Signing-Zertifikate, die von offiziellen Certificate Authorities (CAs) wie DigiCert, GlobalSign oder Sectigo ausgestellt werden, versehen Software-Anwendungen durch eine Signatur mit einer Art digitalem Schutz-Label. Das bringt Wettbewerbsvorteile mit sich:

- Software-Unternehmen kommunizieren sichtbar ihre Identität.

- Die Integrität von digitalen Produkten wird gewährleistet.

- Code Signing sorgt für mehr Anwendungssicherheit und eine höhere Reputation bei Usern.

Es werden zwei Arten von Code Signing-Zertifikaten von offiziellen Zertifizierungsstellen angeboten:

- Code Signing-Zertifikate Organization Validated (OV)

- Code Signing-Zertifikate Extended Validated (EV)

In AutoDNS können beide Varianten bestellt und direkt verwaltet werden.

Den finalen Preis für ein Code Signing-Zertifikat bestimmen Faktoren wie:

- Provider

- Laufzeit (12, 24 oder 36 Monate)

- Validierungsart (OV oder EV)

Sie finden alle aktuellen Code Signing-Zertifikate mit ihren jeweiligen Preisen in AutoDNS unter > Security oder in der > Benutzerverwaltung unter > Preisübersicht.

An jedes Code Signing-Zertifikat ist eine Identitätsprüfung geknüpft. Alle, die eine Zugehörigkeit zu einer sogenannten "juristischen Person" (einem eingetragenen Unternehmen) nachweisen können oder als anerkannter Herausgeber gelten, können Code Signing-Zertifikate erwerben, sofern sie alle "Validierungsanforderungen" erfüllen.

Die Auslieferung von Code Signing-Zertifikaten ist abhängig von der ausstellenden Certificate Authority.

- DigiCert liefert die Zertifikate auf einem Hardware Token – optional auf einem kostenpflichtigen Digicert Token oder auf einem eigenen geeigneten Hardware Token.

- Sectigo liefert die Zertifikate auf einem Hardware Token – optional auf einem kostenpflichtigen Sectigo Token oder auf einem eigenen geeigneten Hardware Token. Der Token muss nachweislich von einem bestimmten Hersteller stammen.

- GlobalSign verschickt einmalig kostenfrei einen Hardware Token, der im Grundpreis enthalten ist. Eine Abbestellung dieses Hardware Tokens ist nicht möglich.

Ggf. können Zollgebühren beim Versand des Tokens anfallen

Verschiedene Anwendungsplattformen unterstützen das Signieren von Code und Dateien und bieten dazu verschiedene Werkzeuge und Lösungen an.

Anbei finden Sie eine Liste der gängigsten Code Signing-Typen bzw. Anwendungen, sowie weitere hilfreiche Informationen und Anleitungen.

- Adobe Air

- Apple OS X

- Java

- Microsoft Authenticode Dateien im 32-Bit- und 64-Bit-Benutzermodus ..cab, .cat, . ctl., exe, .dll, .ocx, .msi, .xpi und .xap.

- Code für Microsoft Office

- Windows Makro und Visual Basic

- Mozilla & Netscape Objects

How-to

- Digitales Signieren einer AIR-Datei

- Code Signing Guide Apple

- Java Code Signing Guide (DigiCert)

- Steps for the Code Signer (Oracle)

- How to Sign Applets Using RSA-Signed Certificates(Oracle)

- XPI Signing

- Code Signing für VBA und Macros (GlobalSign)

- Signing and Checking Code with Authenticode

- Code Signing Best Practises for the Microsoft Windows family of operating systems

Ja, in der Regel schon. Die Warnmeldung "Diese Datei kann Ihrem Computer schaden" wird häufig von einer Microsoft-Software namens SmartScreen erzeugt, die die Reputation einer Datei bzw. Software prüft. Ein Code Signing-Zertifikat unterstützt SmartScreen bei der Erkennung, ob Dateien bzw. Anwendungen als authentifiziert und sicher gelten. Eine Garantie kann allerdings nicht für alle Anwendungsfälle gegeben werden.

Code Signing-Zertifikate, die von öffentlichen und unabhängigen Certificate Authorities (CAs) ausgestellt werden, erzeugen digitale Signaturen, die von allen gängigen Betriebssystemen und Anwendungsplattformen weltweit anerkannt und als vertrauenswürdig eingestuft werden.

CAs wie DigiCert, GlobalSign oder auch Sectigo unterliegen dabei strengen Standards für die Ausstellung von Zertifikaten und müssen sich regelmäßigen Audits unterziehen, um die Kompatibilität mit Betriebssystemen oder Anwendungen wie etwa von Microsoft, Apple, Google oder Mozilla gewährleisten zu können.

Bei signiertem Code prüfen Betriebssysteme und Anwendungen, die ausstellende CAs und den Hash des für die Signatur verwendeten Zertifikats. Wenn die Zertifizierungsstelle nicht in deren „Vertrauensliste“ (Stammspeicher) enthalten oder der Hash nicht deckungsgleich ist, wird der Signatur nicht vertraut und die Überprüfung schlägt fehl.

Beim Private Code Signing findet keine "Versiegelung" durch eine dritte und unabhängige Partei statt. Daher empfehlen wir bei der Veröffentlichung und Online-Distribution von Software öffentliche vertrauenswürdige Code-Signing-Zertifikate zu erwerben, um Software-Anwendungen für User als sicher zu labeln.

Jede Code-Signatur wird auf Grundlage des Inhalts der zu signierenden Datei erzeugt. Dazu berechnet ein Signaturwerkzeug eine komprimierte Version der Datei – den Hash – und signiert diesen unter Verwendung des bereitgestellten digitalen Code Signing-Zertifikats. Der signierte Hash wird dann in die Datei an der Stelle eingebettet, die für digitale Signaturen vorgesehen ist.

Sobald die Distribution der signierten Datei bzw. Anwendung oder Software anläuft, erkennen alle gängigen Betriebssysteme sowie die entsprechenden Anwendungen, die digitalen Signatur der Datei. Dazu berechnen sie automatisch einen Hash der Datei (ohne dabei den signierten Hash in die Berechnung einzubeziehen) und vergleichen das Ergebnis mit dem in der Datei eingebetteten signierten Hash. Sind beide identisch, ist die Überprüfung erfolgreich und die Echtheit gilt als verifiziert. Wenn sich der berechnete Hash von dem signierten Hash unterscheidet, schlägt die Überprüfung fehl. Eine fehlgeschlagene Überprüfung bedeutet, dass der Inhalt der Datei nach der Durchführung der digitalen Signierung nochmal geändert wurde (aufgrund eines Fehlers oder durch böswillige Absicht).

Die Zuverlässigkeit dieses Mechanismus hängt von der Stärke des Algorithmus ab, der zur Berechnung des Hash verwendet wird – je länger der Hash, desto besser. Einer der derzeit verwendeten Standards ist SHA-256, ein Algorithmus, der 256-Bit-Hashes erzeugt.